«Կասպերսկի». ինչպես են խարդախներն օգտագործում OTP բոտերը՝ երկգործոն նույնականացումը շրջանցելու համար

Երկգործոն նույնականացման մեթոդի տարածվածությունը հանգեցրել է այն կոտրելու կամ շրջանցելու բազմաթիվ եղանակների հայտնվելուն: «Կասպերսկի» ընկերության տվյալներով՝ որպես երկրորդ գործոն առավել հաճախ օգտագործվում է մեկանգամյա կոդերի՝ OTP (One Time Password) միջոցով հաստատումը։ Դրանք կարելի է ստանալ տարբեր եղանակներով՝ SMS-ի, հեռախոսով ձայնային հաղորդագրության, փոստ ուղարկված նամակի, ծառայության պաշտոնական բոտից մեսենջերում հաղորդագրության կամ հավելվածից հրահանգների ծանուցման տեսքով: Այս կոդերն էլ հենց ցանկանում է ձեռք գցել առցանց խարդախների մեծամանությունը։ Օրինակ՝ կոդերը ձեռք գցելու համար նրանք օգտագործում են OTP բոտեր՝ ավտոմատացված ԾԱ, որը կարող է օգտատերերից մեկանգամյա գաղտնաբառեր կորզել՝ սոցիալական ինժեներիայի օգտագործմամբ սխեմաներում։

Քանի որ OTP բոտը նախատեսված է նույնականացման երկրորդ գործոնը գողանալու համար, իմաստ ունի միացնել այն, եթե չարագործն արդեն ունի զոհի տվյալները՝ առնվազն անձնական օգտահաշվի մուտքանունն ու գաղտնաբառը, ինչպես նաև հեռախոսի համարը: Այս տեղեկատվությունը չարագործները կամ գտնում են բաց աղբյուրներում, արտահոսած և հրապարակված տվյալների բազաներում, կամ գնում են այն դարկնետից, կամ կորզում են ֆիշինգային կայքերում:

Այնուհետև խարդախը մուտք է գործում ուրիշի օգտահաշիվ և ստանում OTP կոդ մուտքագրելու հարցում: Զոհի հեռախոսին գալիս է մեկանգամյա գաղտնաբառով հաղորդագրություն։ OTP-բոտը զանգահարում է օգտատիրոջը և նախապես պատրաստված սկրիպտի օգնությամբ համոզում է մուտքագրել ստացված կոդը։ Զոհը հենց զանգի ընթացքում հեռախոսի ստեղնաշարով հավաքում է կոդը: Այն ուղարկվում է չարագործի Telegram-ի բոտ, ով այդպիսով հասանելիություն է ստանում զոհի օգտահաշվին։

Խարդախների հաջողությունը կախված է այն բանից, թե որքան համոզիչ կլինի բոտը. մեկանգամյա կոդերի գործողության ժամկետը խիստ սահմանափակ է, և գործող կոդը հեռախոսազրույցի ընթացքում ստանալու հնարավորությունը շատ ավելի մեծ է: Չարագործներն ամեն ջանք գործադրում են, որպեսզի զոհը հավատա զանգի օրինականությանը, ուստի որոշ OTP բոտեր հեռախոսահամարը հավաքելուց առաջ զոհերին ուղարկում են SMS հաղորդագրություններ՝ առաջիկա զանգի մասին նախազգուշացմամբ: Դա հոգեբանական նուրբ հնարք է։ Դրա նպատակն օգտատիրոջ վստահությունը շահելն է. նախ ինչ-որ բան խոստանալ, ապա կատարել խոստումը:

«Երկգործոն նույնականացումը շրջանցելու համար OTP բոտերի օգտագործումը համեմատաբար նոր երևույթ է առցանց խարդախության աշխարհում: Սա լուրջ սպառնալիք է ինչպես օգտատերերի, այնպես էլ առցանց ծառայությունների համար, մանավանդ որ որոշ բոտեր զանգի ընթացքում կարողանում են պահանջել ոչ միայն մեկանգամյա գաղտնաբառերը, այլև այլ տվյալներ, օրինակ՝ բանկային քարտի համարը և գործողության ժամկետը, PIN կոդերը, ծննդյան ամսաթիվը, փաստաթղթերի վավերապայմանները: Բոտերի ֆունկցիոնալությունը տատանվում է մեկ կազմակերպության օգտատերերին ուղղված մեկ սկրիպտից մինչև ճկուն կարգավորումներ և սկրիպտերի լայն ընտրություն, որոնք թույլ են տալիս այդպիսի բոտերով փոխարինել մի ամբողջ խարդախ զանգերի կենտրոն»,- մեկնաբանում է «Կասպերսկի» ընկերության բովանդակության ավագ վերլուծաբան Օլգա Սվիստունովան:

«Կասպերսկի»-ի փորձագետները խորհուրդ են տալիս անվտանգության հետևյալ միջոցները.

- տեղադրել Kaspersky Premium՝ ինչպես օգտատիրոջ, այնպես էլ նրա մտերիմների էլեկտրոնային փոստին և հեռախոսահամարին կապակցված օգտահաշիվների տվյալների արտահոսքի ավտոմատ ստուգման համար։ Արտահոսքի հայտնաբերման դեպքում պետք է հետևել հավելվածի խորհուրդներին, թե ինչ պետք է անել այն չեզոքացնելու համար (առնվազն անմիջապես փոխել գաղտնաբառը).

- բոլոր օգտահաշիվների համար ստեղծել հուսալի գաղտնաբառեր Password Manager-ի օգնությամբ: Խարդախները չեն կարողանա օգտագործել OTP բոտերը, եթե չիմանան օգտատիրոջ գաղտնաբառը.

- եթե հաղորդագրություն է գալիս ցանկացած անձնական տվյալի և OTP կոդի մուտքագրման հղմամբ, ապա պետք է համոզվել, որ URL հասցեն ճիշտ է: Հասցեի տողում մի քանի նիշ փոխելը, տանելով նման ֆիշինգային կայք, խարդախների սիրված հնարքն է, այնպես որ ավելի լավ է, որ օգտատերը մի քանի վայրկյան ծախսի և ստուգի, թե արդյոք օրինական կայքում է, և դրանից հետո մուտքագրի մուտանունը, գաղտնաբառը և OTP կոդը.

- չհայտնել մեկանգամյա կոդերը երրորդ անձանց և չմուտքագրել դրանք հեռախոսի ստեղնաշարով զանգի ընթացքում. բանկի իրական աշխատակիցները, խանութների կամ ծառայությունների ներկայացուցիչները և նույնիսկ իրավապահները երբեք չեն փորձի իմանալ մեկանգամյա գաղտնաբառը:

-

17:10 14/05/26Տելեգրաֆից մինչև 5G. Կապի թանգարանը միանում է «Թանգարանների գիշերվան»

-

10:52 13/05/26Team-ի աջակցությամբ տավուշցի հարյուրավոր աշակերտներ մասնակցել են «Սիմֆոնիկ ԴասA» կրթական ծրագրին

-

16:07 22/04/26Բնության հանդեպ հոգատար վերաբերմունքը սկսել ենք մեզնից. Team Telecom Armenia-ն արժանացել է ISO 14001:2015 հավաստագրի

-

10:51 17/04/26Սովորի՛ր, խաղա՛ և հաղթի՛ր. Team-ն ու Koreez-ը առաջարկում են կրթական նոր հնարավորություն

-

14:34 13/11/24Երևանում կկայանա Silicon Mountains ամենամյա գագաթնաժողովը

-

15:03 06/12/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 06/12/2023

-

14:28 05/09/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 04/09/2023

-

19:31 22/09/22Level Up միայն ուսանողների համար․ Ucom-ն առաջարկում է ինտերնետի x2 և x3 ծավալ

-

14:19 28/06/22Վիվա-ՄՏՍ. Փոփոխություններ «Ղարաբաղ Տելեկոմ» ցանցում ռոումինգ ծառայության պայմաններում

-

19:29 12/10/21Վիվա-ՄՏՍ. «iPhone 13» և «iPhone 13 Pro»-ի վաճառքին մնացել են հաշված օրեր

-

18:58 28/09/20Շարժական կապի օպերատորների համատեղ հայտարարությունը

-

18:57 13/08/20Վիվա-ՄՏՍ. «Լիցք+». այժմ արդեն մինչև 2000 Դ չափով

-

12:15 11/08/192019թ. առաջին կիսամյակում ՀՀ խոշոր հեռահաղորդակցական ընկերությունների մուծած հարկերի ծավալը նվազել է մոտ 23.07%-ով

-

16:27 03/05/19Ռոստելեկոմ. նոր առաջարկ՝ երեք ամիս կես գնով

-

13:56 04/12/18Ռոստելեկոմ․ Հայտնի են STARTUP BOOST WEEKEND Vol3 նախագծի հաղթողները

-

16:07 27/09/18Ռոստելեկոմը ռեբրենդինգ է իրականացրել

-

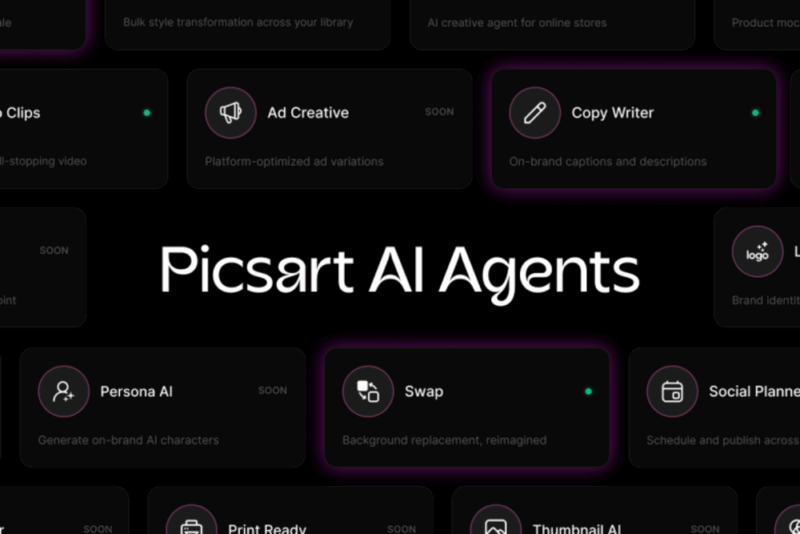

10:18 18/03/26Բովանդակություն ստեղծողների համար Picsart-ը գործարկել է AI-օգնականների մարկետփլեյս

-

12:11 14/02/24Picsart-ն ամենաորոնվածն է App Store-ում

-

14:59 02/06/23TalkAround․ Գեներատիվ AI-ը գործնականում. մարտահրավերներ և հնարավորություններ

-

21:00 26/03/23Հայկական Picsart-ը՝ Forbes-ի 14 ուշագրավ ու խելահեղ արհեստական բանականության գործիքների շարքում