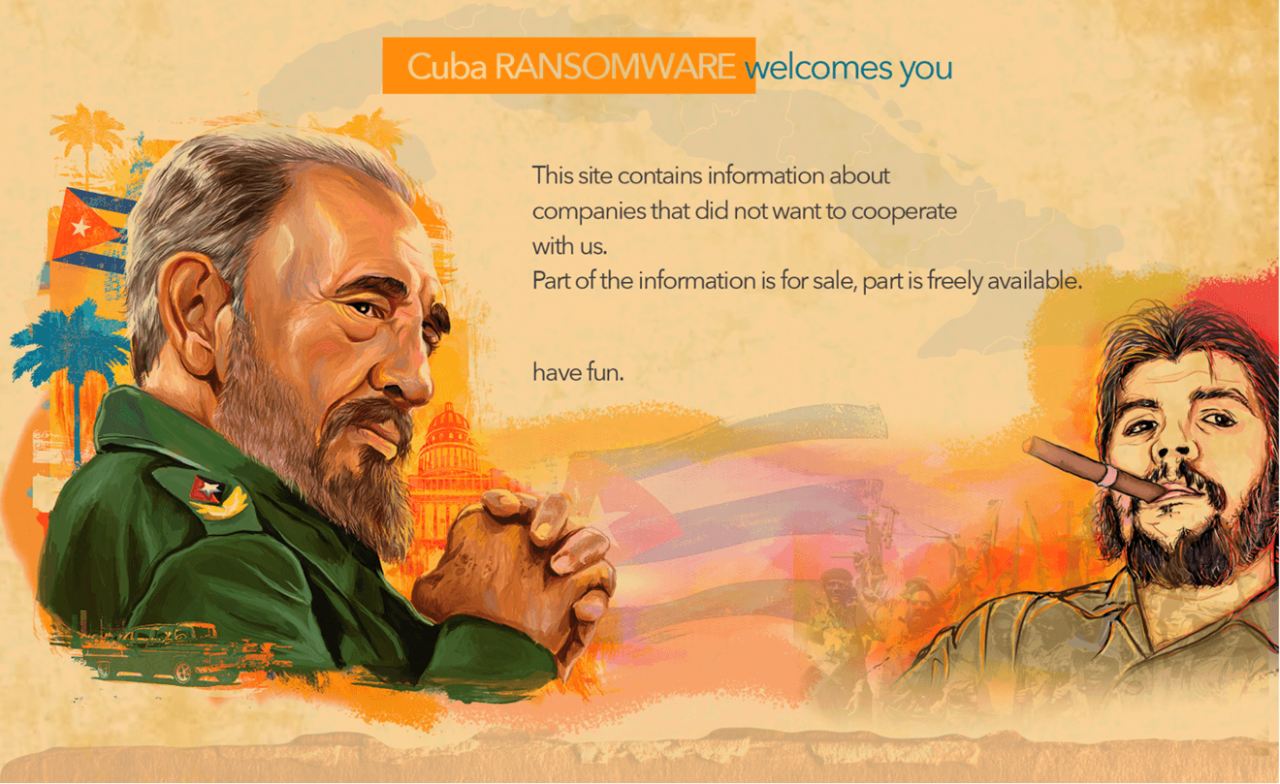

Շորթողների Cuba խումբը գրոհում է նոր վնասաբեր ծրագրերի միջոցով. «Կասպերսկի»

«Կասպերսկի» ընկերությունը հրապարակել է Cuba-ի մասնակցությամբ նոր կիբեռմիջադեպի հետաքննության արդյունքները: Սա շորթողների խումբ է, որը գրոհել է աշխարհով մեկ բազմաթիվ ընկերություններ, այդ թվում՝ Հյուսիսային Ամերիկայի, Եվրոպայի, Օվկիանիայի և Ասիայի առևտրային, լոգիստիկ, ֆինանսական, պետական կազմակերպություններ և արդյունաբերական ձեռնարկություններ:

Ընկերության տվյալներով՝ այս անգամ չարագործներին հաջողվել է ներդնել վնասաբեր ծրագրային ապահովում (ԾԱ), որը երկար ժամանակ աննկատ է մնացել ընդլայնված հայտնաբերման որոշ համակարգերի կողմից: 2022-ի դեկտեմբերին «Կասպերսկի» ընկերությունը վարակված ընկերություններից մեկի համակարգում հայտնաբերել է երեք կասկածելի ֆայլ։ Այդ ֆայլերը գործարկել են գործողությունների հաջորդականություն, որոնք հանգեցրել են նաև որպես Bughatch հայտնի komar65 վնասաբեր շտեմարանի ներբեռնմանը։ Դա մի բեկդոր է, որը ծավալվում է գործընթացի հիշողության մեջ և կատարում ներկառուցված շելլ-կոդ իրեն հատկացված հիշողության տարածքում՝ օգտագործելով Windows API (VirtualAlloc, CreateThread, WaitForSingleObject), իսկ հետո միանում է հրամանների սերվերին և սպասում հետագա հրահանգների: Այն կարող է ներբեռնել այնպիսի ծրագրեր, ինչպիսիք են Cobalt Strike Beacon-ը և Metasploit-ը: Գրոհի ընթացքում օգտագործվում է Veeamp գործիքը, ինչը նույնպես վկայում է Cuba խմբի ներգրավվածության մասին։ Ընդ որում, որոշ պանակների անվանումներ նույնպես պարունակում են ռուսերեն բառեր, և դա կարող է ևս մեկ վկայություն լինել այն բանի, որ գործում է ռուսալեզու խումբ։

«Կասպերսկի»-ի փորձագետները բացահայտել են լրացուցիչ մոդուլներ, որոնք ընդլայնում են տվյալ վնասաբեր ԾԱ-ի ֆունկցիոնալությունը: Դրանց թվում կա, մասնավորապես, մոդուլ, որը տեղեկատվություն է հավաքում վարակված համակարգից և ուղարկում այն սերվեր HTTP POST-հարցման տեսքով։

Բացի այդ, VirusTotal-ում հայտնաբերվել են վնասաբեր ծրագրերի նոր տեսակներ, որոնց կիրառումը վերագրվում է Cuba-ի հեղինակներին։ Դրանցից մի քանիսը չեն հայտնաբերվել այլ մատակարարների լուծումներով: Դրանք Burntcigar վնասաբեր ԾԱ-ի նոր տարբերակներ են, որոնք հակավիրուսը շրջանցելու համար օգտագործում են ծածկագրված տվյալներ:

Միաժամանակ, որպես կանոն, Cuba ծածկագրիչը օգտագործում է միաֆայլ ծավալման տեխնիկաներ, որոնք թույլ են տալիս գործել առանց վնասաբեր շտեմարան բեռնելու, ինչը նշանակալիորեն դժվարացնում է սպառնալիքի հայտնաբերումը: Cuba-ի օպերատորներն օգտագործում են և՛ համընդհանուր հասանելի, և՛ իրենց ստեղծած վնասաբեր գործիքները, մշտապես կատարելագործում դրանք, ինչպես նաև օգտագործում են այնպիսի մարտավարություններ, ինչպիսին է BYOVD-ը (Bring Your Own Vulnerable Driver): Դա գրոհ է, որի ընթացքում չարագործները համակարգում կատարում են վնասաբեր գործողություններ օրինական ստորագրված խոցելի դրայվերների միջոցով:

«Մեր հետազոտությունները ցույց են տալիս արդիական կիբեռսպառնալիքների վերաբերյալ վերլուծական զեկույցներին ընկերությունների տեղեկատվական անվտանգության մասնագետների հասանելիության կարևորությունը: Cuba-ի նման շորթողների խմբերը մշտապես զարգանում են և կատարելագործում իրենց մարտավարությունները, ուստի չափազանց կարևոր է մեկ քայլ առաջ լինել՝ հնարավոր գրոհներին արդյունավետ հակազդելու համար: «Կասպերսկի» ընկերությունում Threat Intelligence և MDR թիմերը սերտորեն փոխգործակցում են միմյանց հետ՝ մշտապես փոխանակելով տվյալները և կատարելագործելով մատուցվող ծառայությունները: Սպառնալիքների անընդհատ փոփոխվող լանդշաֆտի պայմաններում հնարավոր ռիսկերի մասին իրազեկվածությունը կիբեռհանցագործությունների հետևանքներից պաշտպանվելու կարևոր բաղադրիչներից է»,- հիշեցնում է «Կասպերսկի» ընկերության կիբեռանվտանգության փորձագետ Գլեբ Իվանովը։

Cuba խմբի տարբերակիչ առանձնահատկությունն այն է, որ դրա անդամները կեղծում են կոմպիլյացիայի ժամանակային նիշերը՝ հետազոտողներին մոլորության մեջ գցելու համար: Օրինակ՝ 2020-ին հայտնաբերված նմուշների ժամանակային նիշը թվագրված էր 2020-ի հունիսի 4-ով, իսկ ավելի նորերն իբր կոմպիլյացվել են 1992-ի հունիսի 19-ին: Շորթողների յուրահատուկ մոտեցումն այն է, որ նրանք ոչ միայն ծածկագրում են տվյալները, այլև հարմարեցնում են գրոհները գաղտնի տեղեկատվություն՝ ֆինանսական փաստաթղթեր, բանկային քաղվածքներ, ընկերությունների հաշիվներ և սկզբնական կոդ գողանալու համար: Ռիսկի են ենթակա հատկապես ԾԱ արտադրողները։

-

17:10 14/05/26Տելեգրաֆից մինչև 5G. Կապի թանգարանը միանում է «Թանգարանների գիշերվան»

-

10:52 13/05/26Team-ի աջակցությամբ տավուշցի հարյուրավոր աշակերտներ մասնակցել են «Սիմֆոնիկ ԴասA» կրթական ծրագրին

-

16:07 22/04/26Բնության հանդեպ հոգատար վերաբերմունքը սկսել ենք մեզնից. Team Telecom Armenia-ն արժանացել է ISO 14001:2015 հավաստագրի

-

10:51 17/04/26Սովորի՛ր, խաղա՛ և հաղթի՛ր. Team-ն ու Koreez-ը առաջարկում են կրթական նոր հնարավորություն

-

14:34 13/11/24Երևանում կկայանա Silicon Mountains ամենամյա գագաթնաժողովը

-

15:03 06/12/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 06/12/2023

-

14:28 05/09/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 04/09/2023

-

19:31 22/09/22Level Up միայն ուսանողների համար․ Ucom-ն առաջարկում է ինտերնետի x2 և x3 ծավալ

-

14:19 28/06/22Վիվա-ՄՏՍ. Փոփոխություններ «Ղարաբաղ Տելեկոմ» ցանցում ռոումինգ ծառայության պայմաններում

-

19:29 12/10/21Վիվա-ՄՏՍ. «iPhone 13» և «iPhone 13 Pro»-ի վաճառքին մնացել են հաշված օրեր

-

18:58 28/09/20Շարժական կապի օպերատորների համատեղ հայտարարությունը

-

18:57 13/08/20Վիվա-ՄՏՍ. «Լիցք+». այժմ արդեն մինչև 2000 Դ չափով

-

12:15 11/08/192019թ. առաջին կիսամյակում ՀՀ խոշոր հեռահաղորդակցական ընկերությունների մուծած հարկերի ծավալը նվազել է մոտ 23.07%-ով

-

16:27 03/05/19Ռոստելեկոմ. նոր առաջարկ՝ երեք ամիս կես գնով

-

13:56 04/12/18Ռոստելեկոմ․ Հայտնի են STARTUP BOOST WEEKEND Vol3 նախագծի հաղթողները

-

16:07 27/09/18Ռոստելեկոմը ռեբրենդինգ է իրականացրել

-

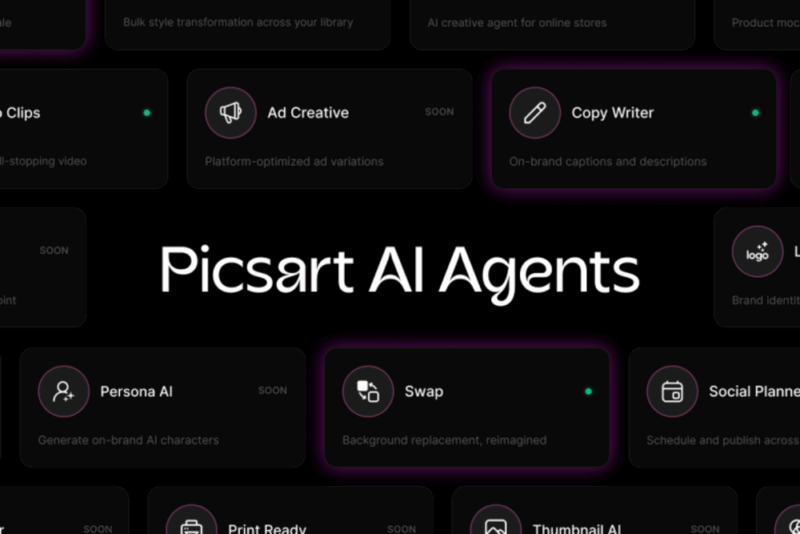

10:18 18/03/26Բովանդակություն ստեղծողների համար Picsart-ը գործարկել է AI-օգնականների մարկետփլեյս

-

12:11 14/02/24Picsart-ն ամենաորոնվածն է App Store-ում

-

14:59 02/06/23TalkAround․ Գեներատիվ AI-ը գործնականում. մարտահրավերներ և հնարավորություններ

-

21:00 26/03/23Հայկական Picsart-ը՝ Forbes-ի 14 ուշագրավ ու խելահեղ արհեստական բանականության գործիքների շարքում