Կասպերսկի. Կիբեռհանցագործներն ավելի հաճախ են կիրառում կապալառուների միջոցով գրոհներ

Առավել հաճախ օգտագործվող սկզբնական վեկտորների եռյակ 2023-ին մտել են հաճախ փոքր և միջին բիզնեսի սեգմենտում գտնվող կապալառուների միջոցով կիբեռգրոհները։ Այսպիսին են «Կասպերսկի» ընկերության Համակարգչային միջադեպերին արձագանքման գլոբալ թիմի (Global Emergency Response Team) ամենամյա հաշվետվության տվյալները: Միջադեպերին արձագանքելու օգնության համար ընկերությունների դիմելու պատճառների թվում են արտահոսքերը, ինչպես նաև ծածկագրման արդյունքում տվյալներին հասանելիություն ստանալու անհնարինությունը:

«Կասպերսկի» ընկերությունը տեղեկացնում է, որ կապալառու կազմակերպությունների միջոցով կոտրանքներ նախկինում էլ են եղել, սակայն 2023-ին նման միջադեպերի մասնաբաժինն աճել է և կազմել 7 տոկոս: Նման վեկտորը գրոհողներին թույլ է տալիս մեկ կոտրված կազմակերպության միջոցով հասանելիություն ստանալ երբեմն տասնյակ զոհերի: Նման միջադեպերը հայտնաբերելու համար ավելի շատ ժամանակ է պահանջվում, քանի որ տուժած կազմակերպության համար գրոհողների գործողությունները հաճախ շատ նման են կապալառու կազմակերպության աշխատակիցների օրինական գործողություններին:

2023-ին սկզբնական կոտրանքի ամենատարածված մեթոդը (դեպքերի 42%-ը) մնացել են բաց հասանելի հավելվածների՝ փոստային և վեբ սերվերների, հեռավար հասանելիության սերվերների և այլնի խոցելիությունները (դրանց մեկ երրորդը գրոհի է ենթարկվել արդեն հայտնի խոցելիությունների միջոցով): Երկրորդ տեղում է (29%) օգտատերերի հաշիվների տվյալների օգտագործումը, որոնք կոտրվել են այդ թվում գաղտնաբառեր փորձել-ընտրելու մեթոդով գրոհների արդյունքում։

Ցանկացած ոլորտի կազմակերպությունների համար հիմնական սպառնալիք են մնում ծածկագրիչները։ 2023-ին դրանց հետ կապված է եղել յուրաքանչյուր երրորդ միջադեպը (33%): Ամենից հաճախ դրանք եղել են Lockbit-ի (ծածկագրիչների ընդհանուր գրոհների 28%-ը), BlackCat-ի (13%), Phobos-ի (9%) և Zeppelin-ի (9%) գրոհները։ Ծածկագրիչներով գրոհների կեսը սկսվել է բաց հասանելի հավելվածները կոտրելով, գրոհների ևս 40%-ի դեպքում օգտագործվել են կոտրված հաշիվների տվյալները, մնացած 10%-ի դեպքում գրոհը տեղի է ունեցել ֆիշինգի կամ վստահելի հարաբերությունների օգտագործման արդյունքում։ Տվյալների ծածկագրմամբ գրոհների մեծ մասն ավարտվել է օրվա (43%) կամ օրերի ընթացքում (33%), գրոհների 13%-ը տևել է շաբաթներ, իսկ 11%-ը՝ մեկ ամսից ավելի։

Ծածկագրիչների կիրառմամբ գրեթե բոլոր երկարատև գրոհների ընթացքում, որոնք տևել են շաբաթներ և ամիսներ, տվյալները ենթարկվել են ոչ միայն ծածկագրման, այլև արտահոսքի։ Տվյալների արտահոսքի ենթարկված ընկերությունների մասնաբաժինը աճել է և կազմել միջադեպերի ընդհանուր թվի 21%-ը:

«Կապալառու կազմակերպությունների միջոցով կոտրելու հետ կապված միջադեպերի բարդությունն այն է, որ իրենց հաճախորդների վրա գրոհի միջանկյալ օղակ դարձրած ոչ բոլոր ընկերություններն են հասկանում լիարժեք վերլուծություն կատարելու անհրաժեշտությունը և գնում համագործակցության: Դեպքերի մեծ մասում գրոհի տարածված այնպիսի վեկտորների միջոցով ներթափանցման ռիսկը, ինչպիսիք են բաց հասանելի հավելվածներում խոցելիությունների շահագործումը, կոտրված հաշիվները, վնասաբեր նամակները, կարելի է նվազեցնել կանխարգելիչ միջոցառումների՝ թարմացումների ժամանակին կառավարման, բազմագործոն նույնականացման օգտագործման, հակաֆիշինգային լուծումների ներդրման և աշխատակիցների թվային գրագիտության բարձրացման միջոցով»,- մեկնաբանում է «Կասպերսկի» ընկերության Համակարգչային միջադեպերին արձագանքման գլոբալ թիմի ղեկավար Կոնստանտին Սապրոնովը:

Ընկերությունը կիբեռգրոհներից պաշտպանելու համար «Կասպերսկի»-ն խորհուրդ է տալիս.

- ներդնել գաղտնաբառերի հուսալի քաղաքականություն և բազմագործոն նույնականացում;

- փակել կառավարման հանգույցներ դրսից մուտք գործելու հնարավորությունը;

- տեղադրել ԾԱ-ի թարմացումները կամ օգտագործել ցանցի սահմանին ծառայությունների լրացուցիչ պաշտպանության միջոցներ;

- բարձրացնել աշխատակիցների իրազեկվածության մակարդակը տեղեկատվական անվտանգության հարցերում;

- օգտագործել գրոհողների կողմից կիրառվող օրինական գործիքների հայտնաբերման կանոններ;

- օգտագործել EDR և XDR դասերի լուծումներ;

- կանոնավոր կերպով անցկացնել չարագործների շրջանում տարածված տեխնիկաների և մարտավարությունների կիրառմամբ կիբեռվարժանքներ;

- կատարել տվյալների պահուստային կրկնօրինակում;

- ստանալ SLA-ով միջադեպերին արձագանքման բաժանորդագրություն;

- պահպանել արձագանքման թիմի պատրաստվածությունը թրեյնինգների և կիբեռվարժանքների միջոցով:

-

17:10 14/05/26Տելեգրաֆից մինչև 5G. Կապի թանգարանը միանում է «Թանգարանների գիշերվան»

-

10:52 13/05/26Team-ի աջակցությամբ տավուշցի հարյուրավոր աշակերտներ մասնակցել են «Սիմֆոնիկ ԴասA» կրթական ծրագրին

-

16:07 22/04/26Բնության հանդեպ հոգատար վերաբերմունքը սկսել ենք մեզնից. Team Telecom Armenia-ն արժանացել է ISO 14001:2015 հավաստագրի

-

10:51 17/04/26Սովորի՛ր, խաղա՛ և հաղթի՛ր. Team-ն ու Koreez-ը առաջարկում են կրթական նոր հնարավորություն

-

14:34 13/11/24Երևանում կկայանա Silicon Mountains ամենամյա գագաթնաժողովը

-

15:03 06/12/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 06/12/2023

-

14:28 05/09/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 04/09/2023

-

19:31 22/09/22Level Up միայն ուսանողների համար․ Ucom-ն առաջարկում է ինտերնետի x2 և x3 ծավալ

-

14:19 28/06/22Վիվա-ՄՏՍ. Փոփոխություններ «Ղարաբաղ Տելեկոմ» ցանցում ռոումինգ ծառայության պայմաններում

-

19:29 12/10/21Վիվա-ՄՏՍ. «iPhone 13» և «iPhone 13 Pro»-ի վաճառքին մնացել են հաշված օրեր

-

18:58 28/09/20Շարժական կապի օպերատորների համատեղ հայտարարությունը

-

18:57 13/08/20Վիվա-ՄՏՍ. «Լիցք+». այժմ արդեն մինչև 2000 Դ չափով

-

12:15 11/08/192019թ. առաջին կիսամյակում ՀՀ խոշոր հեռահաղորդակցական ընկերությունների մուծած հարկերի ծավալը նվազել է մոտ 23.07%-ով

-

16:27 03/05/19Ռոստելեկոմ. նոր առաջարկ՝ երեք ամիս կես գնով

-

13:56 04/12/18Ռոստելեկոմ․ Հայտնի են STARTUP BOOST WEEKEND Vol3 նախագծի հաղթողները

-

16:07 27/09/18Ռոստելեկոմը ռեբրենդինգ է իրականացրել

-

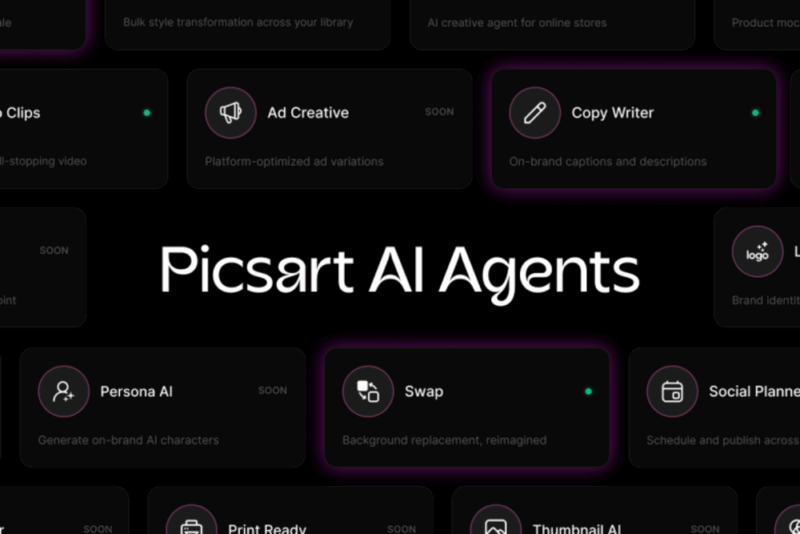

10:18 18/03/26Բովանդակություն ստեղծողների համար Picsart-ը գործարկել է AI-օգնականների մարկետփլեյս

-

12:11 14/02/24Picsart-ն ամենաորոնվածն է App Store-ում

-

14:59 02/06/23TalkAround․ Գեներատիվ AI-ը գործնականում. մարտահրավերներ և հնարավորություններ

-

21:00 26/03/23Հայկական Picsart-ը՝ Forbes-ի 14 ուշագրավ ու խելահեղ արհեստական բանականության գործիքների շարքում