Կասպերսկի. DoubleFinger բարդ վնասաբեր ծրագիրը գրոհում է կրիպտոարժույթի դրամապանակները

«Կասպերսկի» ընկերության փորձագետները նոր սպառնալիք են հայտնաբերել, որն օգտագործում է DoubleFinger բեռնիչը GreetingGhoul կրիպտոսթիլերը տեղադրելու համար: Նրանց տվյալներով՝ նշված սպառնալիքն Advanced Persistant Threat (APT) կատեգորիայի բարդ գրոհներ է հիշեցնում։ DoubleFinger-ով վարակումը սկսվում է էլեկտրոնային նամակից, որին կցված է վնասաբեր PIF-ֆայլ: Այն բանից հետո, երբ օգտատերը բացում է այդ ֆայլը, տեղի է ունենում իրադարձությունների 5 փուլերից բաղկացած շղթա։

Առաջինում DoubleFinger բեռնիչը գործարկում է shell-կոդ, որը պատկերների փոխանակման Imgur.com ծառայությունից ներբեռնում է PNG ձևաչափով ֆայլ: Իրականում սա ոչ մի նկար էլ չէ. ֆայլը ծածկագրված տեսքով պարունակում է DoubleFinger-ի գրոհի հաջորդ փուլերում օգտագործվող մի քանի բաղադրիչներ, այդ թվում՝ գրոհի երկրորդ փուլի բեռնիչը, java.exe լեգիտիմ ֆայլ և մեկ այլ PNG-ֆայլ, որը օգտագործվելու է ավելի ուշ՝ չորրորդ փուլում:

Երկրորդ փուլում DoubleFinger-ի «երկրորդ աստիճանի» բեռնիչը գործարկվում է՝ օգտագործելով վերը նշված օրինական java.exe ֆայլը, որից հետո այն նաև կատարում է shell-կոդը, որը ներբեռնում, վերծանում և գործարկում է DoubleFinger-ի «երրորդ աստիճանը»:

Երրորդ փուլում DoubleFinger-ը կատարում է համակարգչում տեղադրված պաշտպանական լուծումը շրջանցելու մի շարք գործողություններ։ Այնուհետև բեռնիչը վերծանում և գործարկում է «չորրորդ աստիճանը», որը պարունակվում է առաջին փուլի նկարագրության մեջ նշված PNG-ֆայլում։ Այդ PNG-ֆայլը, բացի վնասակար կոդից, պարունակում է նաև երկու մատի պատկեր, որից էլ տվյալ վնասաբեր ծրագիրն ստացել է իր անվանումը։

Չորրորդ փուլում DoubleFinger-ը գործարկում է «հինգերորդ աստիճանը», օգտագործելով Process Doppelgänging կոչվող տեխնիկան, փոխարինում է լեգիտիմ գործընթացը փոփոխվածով, որը և պարունակում է «օգտակար բեռնվածք» հինգերորդ փուլի համար, որում, վերը նկարագրված բոլոր մեքենայություններից հետո, DoubleFinger-ն անում է այն, ինչի համար, ըստ էության, ամեն ինչ սկսվել է. ներբեռնում և վերծանում է հերթական PNG- ֆայլը, որը պարունակում է վերջնական «օգտակար բեռնվածքը»: Դա GreetingGhoul կրիպտոսթիլերն է, որը տեղադրվում է համակարգում, իսկ առաջադրանքների պլանավորիչում ստեղծվում է ժամանակացույց, ըստ որի GreetingGhoul-ը պետք է գործարկվի ամեն օր որոշակի ժամին։ DoubleFinger բեռնիչի աշխատանքի ավարտից հետո խաղի մեջ է մտնում անմիջականորեն GreetingGhoul կրիպտոսթիլերը։ Այս վնասաբեր ծրագիրը պարունակում է երկու փոխլրացնող բաղադրիչ. մեկը համակարգում հայտնաբերում է կրիպտոարժույթների հավելվածները և գողանում հանցագործներին հետաքրքրող տվյալները՝ գաղտնի բանալիներն ու սիդ-արտահայտությունները, ինչպես նաև այն բաղադրիչը, որը ծածկում է կրիպտոարժույթների հավելվածների ինտերֆեյսը և ձեռք գցում օգտատիրոջ կողմից մուտքագրվող տեղեկատվությունը: Այս գործողությունների արդյունքում DoubleFinger-ի հետևում կանգնած հանցագործները վերահսկողություն են ստանում զոհի կրիպտոդրամապանակների վրա և կարողանում միջոցներ հանել դրանցից:

«Կասպերսկի» ընկերության փորձագետները հայտնաբերել են DoubleFinger-ի մի քանի մոդիֆիկացիաներ, որոնցից մի քանիսը վարակված համակարգում տեղադրում են կիբեռհանցավոր միջավայրում բավականին տարածված Remcos հեռավար հասանելիության տրոյական ծրագիրը: Նպատակները, որոնց համար այն կարող է օգտագործվել, նշված են հենց իր անվանման մեջ՝ REMote COntrol & Surveillance, այսինքն ՝ հեռակառավարում և լրտեսում: Այլ կերպ ասած, Remcos-ի միջոցով կիբեռհանցագործները կարող են հետևել օգտատիրոջ բոլոր գործողություններին և լիովին վերահսկել վարակված համակարգը:

-

17:10 14/05/26Տելեգրաֆից մինչև 5G. Կապի թանգարանը միանում է «Թանգարանների գիշերվան»

-

10:52 13/05/26Team-ի աջակցությամբ տավուշցի հարյուրավոր աշակերտներ մասնակցել են «Սիմֆոնիկ ԴասA» կրթական ծրագրին

-

16:07 22/04/26Բնության հանդեպ հոգատար վերաբերմունքը սկսել ենք մեզնից. Team Telecom Armenia-ն արժանացել է ISO 14001:2015 հավաստագրի

-

10:51 17/04/26Սովորի՛ր, խաղա՛ և հաղթի՛ր. Team-ն ու Koreez-ը առաջարկում են կրթական նոր հնարավորություն

-

14:34 13/11/24Երևանում կկայանա Silicon Mountains ամենամյա գագաթնաժողովը

-

15:03 06/12/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 06/12/2023

-

14:28 05/09/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 04/09/2023

-

19:31 22/09/22Level Up միայն ուսանողների համար․ Ucom-ն առաջարկում է ինտերնետի x2 և x3 ծավալ

-

14:19 28/06/22Վիվա-ՄՏՍ. Փոփոխություններ «Ղարաբաղ Տելեկոմ» ցանցում ռոումինգ ծառայության պայմաններում

-

19:29 12/10/21Վիվա-ՄՏՍ. «iPhone 13» և «iPhone 13 Pro»-ի վաճառքին մնացել են հաշված օրեր

-

18:58 28/09/20Շարժական կապի օպերատորների համատեղ հայտարարությունը

-

18:57 13/08/20Վիվա-ՄՏՍ. «Լիցք+». այժմ արդեն մինչև 2000 Դ չափով

-

12:15 11/08/192019թ. առաջին կիսամյակում ՀՀ խոշոր հեռահաղորդակցական ընկերությունների մուծած հարկերի ծավալը նվազել է մոտ 23.07%-ով

-

16:27 03/05/19Ռոստելեկոմ. նոր առաջարկ՝ երեք ամիս կես գնով

-

13:56 04/12/18Ռոստելեկոմ․ Հայտնի են STARTUP BOOST WEEKEND Vol3 նախագծի հաղթողները

-

16:07 27/09/18Ռոստելեկոմը ռեբրենդինգ է իրականացրել

-

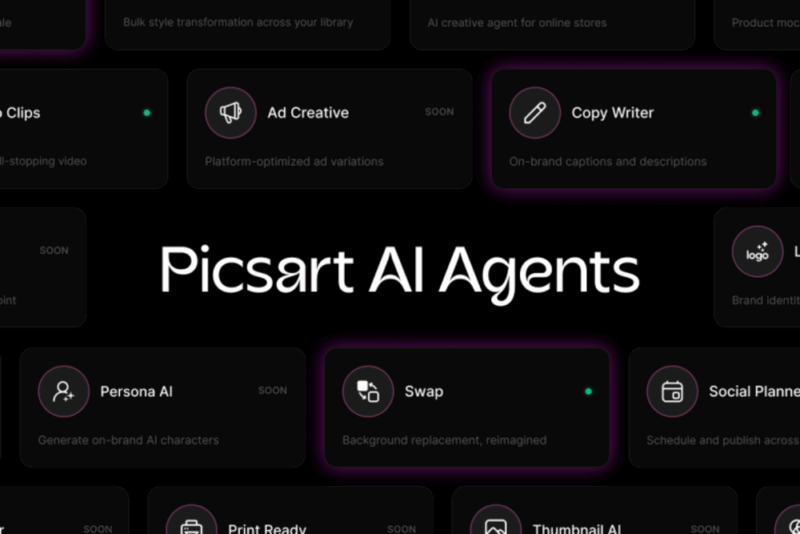

10:18 18/03/26Բովանդակություն ստեղծողների համար Picsart-ը գործարկել է AI-օգնականների մարկետփլեյս

-

12:11 14/02/24Picsart-ն ամենաորոնվածն է App Store-ում

-

14:59 02/06/23TalkAround․ Գեներատիվ AI-ը գործնականում. մարտահրավերներ և հնարավորություններ

-

21:00 26/03/23Հայկական Picsart-ը՝ Forbes-ի 14 ուշագրավ ու խելահեղ արհեստական բանականության գործիքների շարքում