Կասպերսկի. Որդերի, սթիլերներիևմայներների նոր տեսակներն աշխարհով մեկ գրոհում են օգտատերերին

Վնասաբեր ծրագրերի նույնիսկ վաղուց հայտնի տեսակները, ինչպիսիք են որդերը, սթիլերները և մայներները, դեռ կարող են վտանգ ներկայացնել ժամանակակից սարքերի համար:«Կասպերսկի» ընկերությունը հայտնում է նման սպառնալիքների նոր նմուշների ի հայտ գալու մասին, որոնք գրոհել են օգտատերերին աշխարհով մեկ:

Որդեր։ Դա վնասաբեր ծրագրերի մի տեսակ է, որոնք ունակ են իրենց վերարտադրել այլ սարքերում:2022-ի հունիսին նկատվել է այս տեսակի նոր վնասաբեր ծրագիր՝ RapperBot-ը։Սա Miraiբոտնետի վրա հիմնված որդ է:Այն վարակում է IoT-սարքերը, որպեսզի հետագայում գործարկի DDoS-գրոհներթիրախների վրա, որոնք օգտագործում են HTTP-ից տարբերվող արձանագրություններ:Այժմ RapperBot-ը գրոհում է միայն Telnet-ծառայությունները, ընդ որում՝ շոշափելի հաջողությամբ։2022-ի չորրորդ եռամսյակում գրանցվել են ավելի քան 2 հազար եզակի IP-հասցեներից 112 հազար օգտատերերի վարակելու փորձեր։RapperBot-ն այլ որդերից առանձնանում է իրավազորման համար տվյալների ընտրության «ինտելեկտուալ» եղանակով։Այն ոչ թե պարզապես տեղադրում է տարբեր տվյալները, այլ վերլուծում է, թե ինչ տեղեկատվություն է պահանջում սարքը միանալու փորձի ժամանակ՝ հասկանալու համար, թե ինչ սարք է դա, և դրա հիման վրա ընտրում է հաշվառման համընկնող տվյալները:

Մայներներ։Համեմատաբար վերջերս՝ 2021-ին, հայտնվել է CUEMiner ընտանիքը։Դա բաց սկզբնական կոդով վնասաբեր ծրագիր է: Վնասաբեր ծրագրի նորագույն տարբերակը հայտնաբերվել է 2022-ի հոկտեմբերին։Այն ներառում է բուն մայներըև համակարգի մոնիտորինգի գործիք։Եթե այս գործիքը չի հայտնաբերում գործընթացներ, որոնք սպառում են համակարգի շատ ռեսուրսներ (օրինակ՝ խաղեր), սկսում է աշխատել մայները:Եթե գործարկվում է խաղ կամ ռեսուրսատար այլ գործընթաց, մայները դադարեցնում է աշխատանքը և վերսկսում միայն գործընթացի կանգառից հետո:Սա թույլ է տալիս դրան ավելի երկար աննկատ մնալ:CUEMiner-ը տարածվում է լեգիտիմ, բայց իրականում կոտրված ծրագրային ապահովման քողի տակ, որի մեջ տեղադրված է տրոյացի:Դա տեղի է ունենում կամ BitTorrent-ի հետ կամ OneDriveպահոցիցներբեռնելու միջոցով:Բաց սկզբնական կոդով ծրագրերի մեջ վնասաբեր ԾԱ-ի ներդրումը սիրող չարագործների շրջանում տարածված մեթոդ է:Դրա օգնությամբ նրանք զանգվածային արշավներ են իրականացնում։

Սթիլերներ կամ տեղեկատվություն գողանալու ծրագրեր:Եվս մեկ վնասաբեր ծրագիր, որի առաջին նմուշները «Կասպերսկի»-ի փորձագետները հայտնաբերել են վերջերս՝ 2023-ի սկզբին, Rhadamanthysսթիլերն է։Այն տարածվում է GoogleAds ծառայության միջոցով։Rhadamanthys-ը շատ նմանություններ ունի HiddenBeeմայների հետ, որն ուղղված է անմիջականորեն կրիպտոարժույթիկորզմանը:Երկու նմուշներում էլ օգտագործվում են պատկերներ՝ օգտակար բեռնվածքը քողարկելու համար, և նման shell-կոդեր՝ ինիցիալիզացիայի համար, ինչպես նաև վիրտուալֆայլային համակարգեր՝ օպերատիվ հիշողության մեջ տվյալների պահպանմամբ, և Lua լեզու՝ պլագիններ և մոդուլներ բեռնելու համար:

«Բաց սկզբնական կոդով վնասաբեր ծրագրերը, կոդի կրկնօգտագործումըև արդեն հայտնի վնասաբեր ծրագրերի թարմացումը բոլոր այն մեթոդներն են, որոնք լայնորեն կիրառվում են չարագործների կողմից։Այժմ նրանց պետք չէ մեծ փորձ ունենալ լայնածավալ արշավներ իրականացնելու և աշխարհով մեկ զոհերին գրոհելու համար:Նաև թափ է հավաքում այնպիսի մեթոդը, ինչպիսին է malvertising-ը, երբ չարագործները ցուցադրում են օրինական հավելվածների գովազդ, բայց հղումները տանում են ֆիշինգայինկայքեր:Նման գրոհներից բիզնեսը պաշտպանելու համար կարևոր է տեղեկացված լինել այն մասին, թե ինչ է կատարվում կիբեռանվտանգության ոլորտում, և օգտագործել պաշտպանության նորագույն միջոցներ»,-մեկնաբանում է «Կասպերսկի» ընկերության կիբեռանվտանգության փորձագետ Դմիտրի Գալովը:

-

17:10 14/05/26Տելեգրաֆից մինչև 5G. Կապի թանգարանը միանում է «Թանգարանների գիշերվան»

-

10:52 13/05/26Team-ի աջակցությամբ տավուշցի հարյուրավոր աշակերտներ մասնակցել են «Սիմֆոնիկ ԴասA» կրթական ծրագրին

-

16:07 22/04/26Բնության հանդեպ հոգատար վերաբերմունքը սկսել ենք մեզնից. Team Telecom Armenia-ն արժանացել է ISO 14001:2015 հավաստագրի

-

10:51 17/04/26Սովորի՛ր, խաղա՛ և հաղթի՛ր. Team-ն ու Koreez-ը առաջարկում են կրթական նոր հնարավորություն

-

14:34 13/11/24Երևանում կկայանա Silicon Mountains ամենամյա գագաթնաժողովը

-

15:03 06/12/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 06/12/2023

-

14:28 05/09/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 04/09/2023

-

19:31 22/09/22Level Up միայն ուսանողների համար․ Ucom-ն առաջարկում է ինտերնետի x2 և x3 ծավալ

-

14:19 28/06/22Վիվա-ՄՏՍ. Փոփոխություններ «Ղարաբաղ Տելեկոմ» ցանցում ռոումինգ ծառայության պայմաններում

-

19:29 12/10/21Վիվա-ՄՏՍ. «iPhone 13» և «iPhone 13 Pro»-ի վաճառքին մնացել են հաշված օրեր

-

18:58 28/09/20Շարժական կապի օպերատորների համատեղ հայտարարությունը

-

18:57 13/08/20Վիվա-ՄՏՍ. «Լիցք+». այժմ արդեն մինչև 2000 Դ չափով

-

12:15 11/08/192019թ. առաջին կիսամյակում ՀՀ խոշոր հեռահաղորդակցական ընկերությունների մուծած հարկերի ծավալը նվազել է մոտ 23.07%-ով

-

16:27 03/05/19Ռոստելեկոմ. նոր առաջարկ՝ երեք ամիս կես գնով

-

13:56 04/12/18Ռոստելեկոմ․ Հայտնի են STARTUP BOOST WEEKEND Vol3 նախագծի հաղթողները

-

16:07 27/09/18Ռոստելեկոմը ռեբրենդինգ է իրականացրել

-

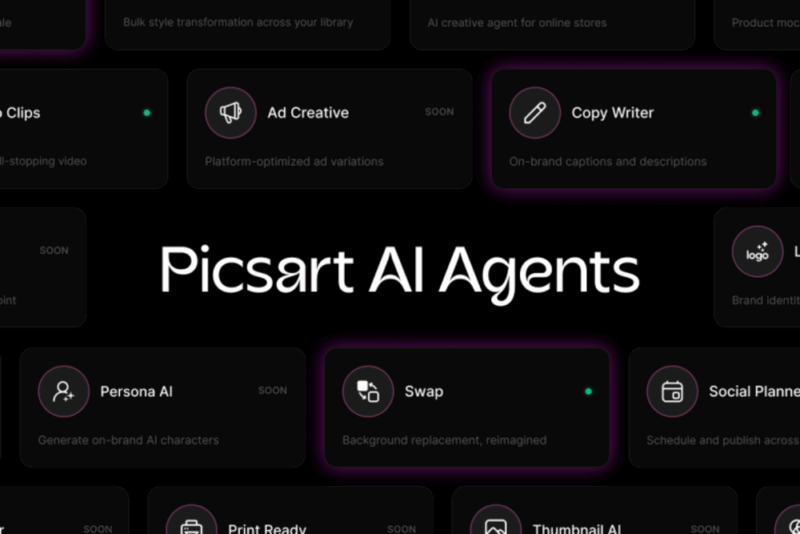

10:18 18/03/26Բովանդակություն ստեղծողների համար Picsart-ը գործարկել է AI-օգնականների մարկետփլեյս

-

12:11 14/02/24Picsart-ն ամենաորոնվածն է App Store-ում

-

14:59 02/06/23TalkAround․ Գեներատիվ AI-ը գործնականում. մարտահրավերներ և հնարավորություններ

-

21:00 26/03/23Հայկական Picsart-ը՝ Forbes-ի 14 ուշագրավ ու խելահեղ արհեստական բանականության գործիքների շարքում