«Կասպերսկի»-ի փորձագետները շրջանցել են «Տրիանգուլյացիա գործողություն» արշավի չարագործների պաշտպանությունը

«Կասպերսկի» ընկերության փորձագետները շրջանցել են 5 խոցելիության օգտագործմամբ «Տրիանգուլյացիա գործողություն» արշավի չարագործների պաշտպանությունը:

Դեռևս այս ամռանը «Կասպերսկի» ընկերությունը հայտնել էր «Տրիանգուլյացիա գործողություն» APT-արշավի մասին, որի գրոհներին ենթարկվել են iOS-սարքերը: Գրոհների համար օգտագործվել է էքսպլոյտների տարածման բարդ մեթոդ՝ iMessage-ում հաղորդագրությունների միջոցով, որը օգտատերերից որևէ գործողություն չի պահանջել։ Արդյունքում չարագործները լիակատար վերահսկողություն էին ստանում սարքի և օգտատիրոջ տվյալների նկատմամբ։ «Կասպերսկի» ընկերության Սպառնալիքների հետազոտության և վերլուծության գլոբալ կենտրոնի (Global Research and Analysis Team — GReAT) գնահատմամբ՝ գրոհողների հիմնական նպատակը լրտեսությունն էր: Մանրամասն տեխնիկական վերլուծություն կատարելու համար երկար ժամանակ է պահանջվել՝ գրոհի բարդության և iOS-ի փակ լինելու պատճառով:

Ընկերությունը հայտնում է, որ, ըստ փորձագետների, մուտքի սկզբնական կետը տառատեսակների մշակման շտեմարանի խոցելիությունն էր: Երկրորդ սողանցքը՝ չափազանց վտանգավոր և հեշտ շահագործվող, հայտնաբերվել է հիշողության ցուցադրման կոդում: Այն թույլ էր տալիս հասանելիություն ստանալ սարքի ֆիզիկական հիշողությանը։ Եվս երկու խոցելիություն չարագործներն օգտագործել են Apple-ի պրոցեսորի ապարատային պաշտպանության նորագույն միջոցները շրջանցելու համար։ Պարզվել է նաև, որ iOS-ով աշխատող սարքերն iMessage-ի միջոցով հեռավար վարակելու հնարավորությունից բացի, չարագործները Safari վեբ-բրաուզերի միջոցով գրոհներ իրականացնելու հարթակ են ունեցել: Դրա շնորհիվ հաջողվել է հայտնաբերել և շտկել հինգերորդը խոցելիությունը։

«Կասպերսկի» ընկերության ծանուցումից հետո Apple-ը պաշտոնապես թողարկել է անվտանգության թարմացումներ, որոնք շտկում են GReAT-ի հետազոտողների կողմից հայտնաբերված չորս զրոյական օրվա խոցելիությունները (CVE-2023-32434, CVE-2023-32435, CVE-2023-38606, CVE-2023-41990): Դրանք առնչվել են Apple-ի արտադրանքի մեծ քանակի, որոնց թվում են iPhone-ը, iPod-ը, iPad-ը, Mac OS-ով աշխատող սարքերը, Apple TV-ն և Apple Watch-ը:

Այդ խոցելիությունները հայտնաբերելու և հասկանալու համար, թե ինչպես են գործել գրոհողները, «Կասպերսկի» ընկերության մասնագետները ստիպված են եղել հնարամտություն դրսևորել։ Մասնավորապես, նրանք պետք է հնարեին մեթոդներ, որոնք թույլ կտային շրջանցել գրոհողների կիրառած ծածկագրումը։ Խնդիրը բարդացնում էր iOS-ի փակ լինելը։ Օրինակ՝ վարակման շղթայի սկիզբ iMessage-ից կցված ֆայլը հանելու համար անհրաժեշտ էր ստանալ ծածկագրված տեքստը և ծածկագրման AES բանալին: Առաջին բաղադրիչը հաջողվել է կորզել mitmproxy-ի միջոցով դեպի iCloud սերվերներ տրաֆիկը ձեռք գցելով։ Նույնը չէր կարելի անել բանալու հետ, քանի որ այն ուղարկվում է iMessage-ի պրոտոկոլի միջոցով: Այդ պատճառով փորձագետները հնարել են կցված ֆայլի ծածկագրված տեքստի բեռնման գործընթացը խաթարելու միջոց, որպեսզի բանալին պահպանվի տվյալների SMS.db շտեմարանում: Դրա համար նրանք մի քանի բայթ են փոփոխել ծածկագրված տեքստում mitmproxy-ի հավելման միջոցով, այնուհետև ներբեռնել iTunes-ի պահուստային կրկնօրինակը վարակված սարքից (դրանք օգտագործվել են սարքերի ամբողջական image-ների փոխարեն) և բանալին կորզել դրա մեջ պարունակվող տվյալների բազայից:

«Apple-ի նոր չիպերով սարքերի ապարատային պաշտպանության միջոցները նշանակալիորեն մեծացնում են դրանց կայունությունը կիբեռգրոհների նկատմամբ, չնայած դրանք լիովին անխոցելի չեն: «Տրիանգուլյացիա գործողություն»-ը հիշեցում է այն մասին, թե որքան կարևոր է զգուշութամբ վերաբերվել այն կցված ֆայլերին, որոնք iMessage-ին են գալիս անծանոթ ուղարկողներից: Այս արշավի ռազմավարությունների վերաբերյալ եզրակացությունները կարող են արժեքավոր ուղեցույց ծառայել նման գրոհներին հակազդելու համար: Անվտանգության կատարելագործմանը կարող է նպաստել նաև համակարգի փակ լինելու և հետազոտողների համար դրա հասանելիության միջև հավասարակշռության որոնումը»,- մեկնաբանում է «Կասպերսկի» ընկերության կիբեռանվտանգության փորձագետ Բորիս Լարինը:

Պաշտպանության գործում օգտատերերին օգնելու համար «Կասպերսկի» ընկերությունն ավելի վաղ գրոհի մասին մանրամասն հաշվետվություն էր հրապարակել և հատուկ ծրագիր մշակել, որի շնորհիվ կարելի է ստուգել, թե արդյոք սարքը վարակված է:

«Տրիանգուլացիա գործողության» մասին ավելին կարելի է իմանալ https://securelist.ru/operation-triangulation-catching-wild-triangle/108287/ կայքում։ «Կասպերսկի» ընկերությունը նախատեսում է իր հետազոտության վերաբերյալ տեխնիկական մանրամասների և լրացուցիչ հաշվետվությունների հետագա հրապարակում:

-

17:10 14/05/26Տելեգրաֆից մինչև 5G. Կապի թանգարանը միանում է «Թանգարանների գիշերվան»

-

10:52 13/05/26Team-ի աջակցությամբ տավուշցի հարյուրավոր աշակերտներ մասնակցել են «Սիմֆոնիկ ԴասA» կրթական ծրագրին

-

16:07 22/04/26Բնության հանդեպ հոգատար վերաբերմունքը սկսել ենք մեզնից. Team Telecom Armenia-ն արժանացել է ISO 14001:2015 հավաստագրի

-

10:51 17/04/26Սովորի՛ր, խաղա՛ և հաղթի՛ր. Team-ն ու Koreez-ը առաջարկում են կրթական նոր հնարավորություն

-

14:34 13/11/24Երևանում կկայանա Silicon Mountains ամենամյա գագաթնաժողովը

-

15:03 06/12/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 06/12/2023

-

14:28 05/09/23Հայաստանից ամենաշատ ներբեռնվող հավելվածները. 04/09/2023

-

19:31 22/09/22Level Up միայն ուսանողների համար․ Ucom-ն առաջարկում է ինտերնետի x2 և x3 ծավալ

-

14:19 28/06/22Վիվա-ՄՏՍ. Փոփոխություններ «Ղարաբաղ Տելեկոմ» ցանցում ռոումինգ ծառայության պայմաններում

-

19:29 12/10/21Վիվա-ՄՏՍ. «iPhone 13» և «iPhone 13 Pro»-ի վաճառքին մնացել են հաշված օրեր

-

18:58 28/09/20Շարժական կապի օպերատորների համատեղ հայտարարությունը

-

18:57 13/08/20Վիվա-ՄՏՍ. «Լիցք+». այժմ արդեն մինչև 2000 Դ չափով

-

12:15 11/08/192019թ. առաջին կիսամյակում ՀՀ խոշոր հեռահաղորդակցական ընկերությունների մուծած հարկերի ծավալը նվազել է մոտ 23.07%-ով

-

16:27 03/05/19Ռոստելեկոմ. նոր առաջարկ՝ երեք ամիս կես գնով

-

13:56 04/12/18Ռոստելեկոմ․ Հայտնի են STARTUP BOOST WEEKEND Vol3 նախագծի հաղթողները

-

16:07 27/09/18Ռոստելեկոմը ռեբրենդինգ է իրականացրել

-

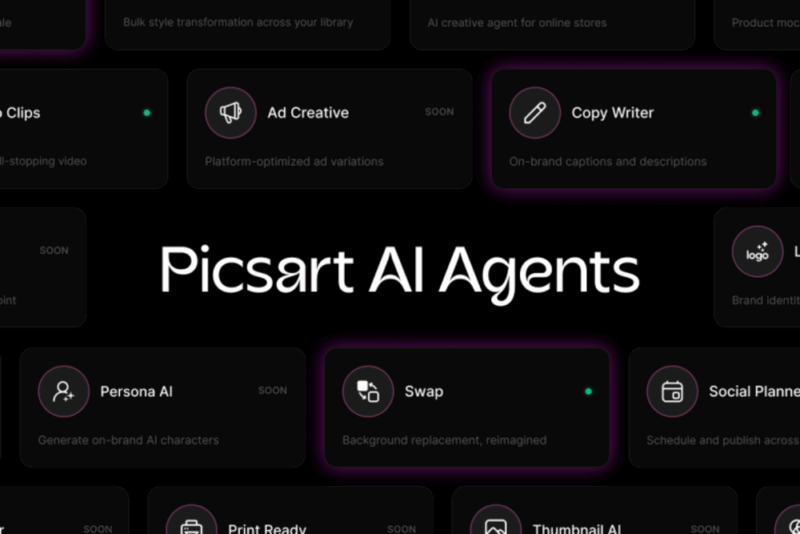

10:18 18/03/26Բովանդակություն ստեղծողների համար Picsart-ը գործարկել է AI-օգնականների մարկետփլեյս

-

12:11 14/02/24Picsart-ն ամենաորոնվածն է App Store-ում

-

14:59 02/06/23TalkAround․ Գեներատիվ AI-ը գործնականում. մարտահրավերներ և հնարավորություններ

-

21:00 26/03/23Հայկական Picsart-ը՝ Forbes-ի 14 ուշագրավ ու խելահեղ արհեստական բանականության գործիքների շարքում